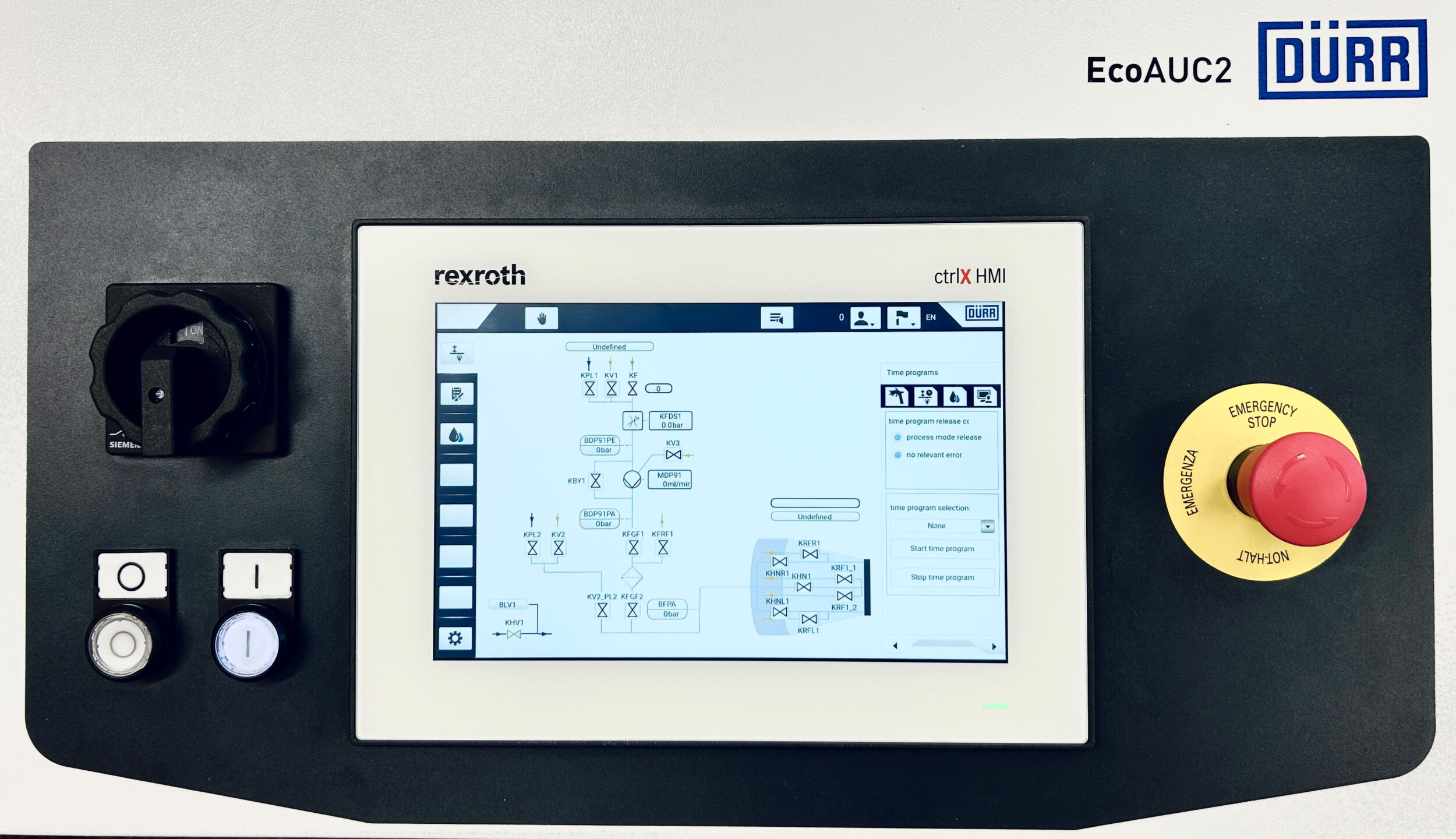

Embedded-Systeme sind Hard- und Software-Komponenten, die in andere technische Geräte, Maschinen oder Systeme integriert sind, um innerhalb dieser bestimmte Aufgaben zu erfüllen, wie etwa die Steuerung von Robotern. In ihren Aufgaben unterscheiden sie sich wenig von klassischen IT-Systemen. Im Gegensatz zu diesen erfordern Embedded-Systeme jedoch spezielle Sicherheitsmaßnahmen. Denn sie können sowohl digital als auch physisch angegriffen werden, was die Angriffsfläche signifikant erhöht. Beispielswiese muss ein effektiver Schutz in diesem Fall auch Zugangskontrollen umfassen. Außerdem ist der Produktlebenszyklus von Embedded-Systemen im Vergleich zu ähnlichen Technologien sehr lang – oft mehrere Jahrzehnte – während die Weiterentwicklung von Angriffsmethoden wie auch Schutzmaßnahmen gegen diese neuen Angriffsvektoren viel schneller und dynamischer abläuft. Dies lässt sich oft nur schwer in Einklang bringen. Daher werden Embedded-Systeme in manchen Fällen nie aktualisiert und mit effektiven Schutzmaßnahmen ausgestattet.

Nicht zuletzt gestaltet sich der eigentliche Update-Prozess von Embedded-Systemen in vielen Fällen aufwendig, da diese Systeme oft nur schwer zugänglich und über viele einzelne Standorte verteilt sind. Außerdem sind sie oft aufgrund ihres Alters, ihren spezifischen Architekturen und Betriebssystemen sowie der begrenzten Speicher- und Rechenleistung der eingebetteten Hardware wenig anpassungsfähig. Dies schränkt die Updates und Sicherheitsfunktionen ein, die nachträglich hinzugefügt werden können.

Gesetzliche Regularien

Aufgrund ihrer Bedeutung für die Kontinuität wichtiger Prozesse in Industrie, Produktion und kritischen Infrastrukturen existieren für Embedded-Systeme zahlreiche gesetzliche Regularien, die ihren Schutz vorschreiben. In der EU umfassen die Regularien etwa die Radio Equipment Directive (RED), die zweite EU-Richtlinie zur Netzwerk- und Informationssicherheit (NIS2) sowie den Cyber Resilience Act (CRA), der Ende 2024 in Kraft trat. Ein oft gefordertes zentrales Prinzip im Rahmen verschiedener Cybersicherheits- und Compliance-Regelwerke sowie Industrienormen und Standards ist ‚Security by Design‘. Dies bedeutet, dass Sicherheit von Anfang an in die Architektur eines Systems eingebettet sein muss.

Update per MicroSD-Karte

Für im Einsatz befindliche Embedded-Systeme ist ‚Security by Design‘ aus verschiedenen Gründen schwierig umzusetzen. Ein Komplettaustausch dieser Systeme ist jedoch ebenfalls oft nicht wirtschaftlich und führt fast immer zu Systembrüchen. Eine Möglichkeit ist die Nachrüstung mit einem Security Upgrade-Kit etwa in Form einer MicroSD-Karte, die in Bestandssystemen die vorhandene, oft unsichere Speicherkarte ersetzt. Die MicroSD-Karte des Security Upgrade-Kits nutzt einen speziellen Security Flash-Controller. Mit diesem lassen sich auch ältere Embedded-Systeme ohne größeren Aufwand mit modernen Sicherheitsfunktionen ausstatten. Dazu zählen etwa Hardware-basierte Zugriffskontrolle, Echtzeit-Datenverschlüsselung mit AES 256, individuelle Entwicklung von Schutzprofilen, Kopierschutz für sensible Daten, sicheres Löschen sensibler Informationen, Schutz der Systemintegrität sowie Secure Boot. Der integrierte Controller übernimmt dabei sämtliche Aufgaben, die das Host-System nicht selbst ausführen kann.

Eine zusätzliche Sicherheitsebene bieten Upgrade-Kits mit integriertem Sicherheitselement (Secure Element), das als Kryptografie-Controller fungiert und Aufgaben übernimmt, die sonst ein Trusted Platform Module (TPM) bereitstellen würde, wie etwa die Verschlüsselung von ein- und ausgehendem Datenverkehr. Gleichzeitig dient es als fälschungssicherer digitaler Ausweis des Systems im Netzwerk zur eindeutigen Identifikation. Da diese sicherheitskritischen Funktionen auf einer jederzeit austauschbaren Speicherkarte hinterlegt sind, lassen sie sich flexibel weiter nachrüsten, um neuen Cyberbedrohungen und regulatorischen Anforderungen gerecht zu werden.