Wer künftig Maschinen mit digitalen Elementen in Verkehr bringen will, muss den Zugriffsschutz und andere Sicherheitsmaßnahmen systematisch in die Konstruktion sowie den Betrieb und die Wartung integrieren. Das fordert der Cyber Resilience Act (CRA) in Artikel 13 und den Erwägungsgründen. Ziel ist es, die Sicherheit über den gesamten Lebenszyklus bereitzustellen. Die EU-Maschinenverordnung 2023/1230/EU (MVO), die ab Januar 2027 die bisherige Maschinenrichtlinie ablöst, enthält zahlreiche Neuerungen. Neben der Möglichkeit digitaler Betriebsanleitungen und einer erweiterten Definition sicherheitsrelevanter Komponenten (inklusive Software) erweist sich vor allem ein Aspekt als neu: Cyber Security als verbindliches Schutzziel. Maschinen müssen künftig gegen Manipulation und unbefugten Zugriff geschützt werden. Dies stellt für viele Hersteller einen Paradigmenwechsel dar. Parallel dazu tritt der CRA in Kraft, der für alle Produkte mit digitalen Elementen gilt, also auch für Maschinen mit Steuerungstechnik, Netzwerkanbindung oder Fernwartungszugängen. Der CRA verpflichtet Hersteller zu einem Security-by-Design-Ansatz, regelmäßigen Sicherheits-Updates und einer transparenten Kommunikation über Schwachstellen. Auch die Pflicht zur Schwachstellenmeldung an zentrale Behörden – z.B. ENISA – ist vorgesehen.

Rollenbasiertes Zugriffskonzept, Verschlüsselung und Update-Strategie

Maschinenhersteller, die digitale Komponenten wie Steuerungen, Netzwerktechnik oder Fernwartungs-Schnittstellen verbauen, stehen vor der gleichen Aufgabe wie die Hersteller ihrer eingesetzten Produkte. Sie müssen Security-Funktionen von Anfang an in ihre Produkte integrieren. Das betrifft sowohl die Hardware- als auch die Software-Architektur. Folgende Bereiche sind besonders relevant und müssen betrachtet werden:

- Für einen sicheren Zugriff auf die Maschine ist ein rollenbasiertes Zugriffskonzept zu erstellen. Unbefugten muss der Zugang zur Maschine gänzlich verweigert werden, um Fehlbedienungen und Manipulationen zu verhindern. Benutzer der Maschine benötigen Rollen, durch die sie ausschließlich Rechte erlangen, die für die Ausführung ihrer Tätigkeit benötigt werden.

- Der Austausch von Daten zwischen Maschinen, Steuerungen und übergeordneten Systemen hat verschlüsselt zu erfolgen. Die Systeme müssen sich gegenseitig authentifizieren, damit sichergestellt ist, dass Kommunikation nur da stattfindet, wo sie gewollt ist.

- Für zukünftige Sicherheits-Updates ist eine Update-Strategie zu entwickeln. Hersteller müssen Mechanismen zur Verfügung stellen, mit denen Sicherheits-Updates sicher und nachvollziehbar eingespielt werden können. Hierbei sollten auch die Systeme berücksichtigt werden, die von den Lieferanten der Einzelkomponenten der Maschine angeboten werden. So lässt sich eine ganzheitliche Strategie erarbeiten, die sich nahtlos in die Systemlandschaft der Kunden einbinden lässt.

- In der Dokumentation und Nachweisführung muss die Einhaltung der Security-Anforderungen dokumentiert und im Rahmen der CE-Konformität nachgewiesen werden.

Erfahrung, Systemverständnis und kontinuierliche Begleitung

Die Normenreihe IEC 62443 gilt als internationaler Standard für industrielle IT-Sicherheit. Sie gliedert sich in vier Teile:

- Teil 1: Grundlagen und Begriffe

- Teil 2: Anforderungen an Betreiber (z.B. Security-Management)

- Teil 3: Anforderungen an Systemintegratoren (z.B. Zonen- und Conduit-Modell)

- Teil 4: Anforderungen an Komponentenhersteller (z.B. sichere Entwicklung)

Für Maschinenbauer sind insbesondere die IEC 62443-4-1 (sicherer Entwicklungsprozess) und die IEC 62443-4-2 (sichere Komponenten) relevant. Die Beachtung dieser Normen kann als Nachweis für die Konformität zur MVO und dem CRA dienen. Insbesondere für kleine und mittelständische Maschinenbauer gestaltet sich die Umsetzung dieser Anforderungen als komplex. Neben dem technischen Security-Knowhow fehlen oft Ressourcen für die kontinuierliche Pflege von Sicherheitsfunktionen. Hinzu kommt die Unsicherheit, welche Normen und Standards konkret anzuwenden sind. Zwar bietet die Normenreihe IEC 62443 eine gute Orientierung, doch deren Realisierung erfordert Erfahrung und Systemverständnis. Zudem ist Security kein einmaliges Projekt, sondern ein kontinuierlicher Prozess. Bedrohungslagen ändern sich, neue Schwachstellen werden entdeckt und entsprechend müssen auch Maschinen regelmäßig aktualisiert und geprüft werden.

Beratung, Produkte und Dienstleistungen

Phoenix Contact unterstützt Maschinenbauer mit einem ganzheitlichen Ansatz zur industriellen Security. So werden nicht nur Produkte, sondern auch Beratung und Services bereitgestellt, um Security-Anforderungen normgerecht und praxisnah umzusetzen:

- Security-by-Design: Die Security-Router der Produktfamilie mGuard ermöglichen eine segmentierte Netzwerkinfrastruktur mit Firewall- und VPN-Funktionalität. Damit lassen sich Maschinen und Anlagen gezielt gegen unbefugten Zugriff sowohl lokal ebenso wie im Fernzugriff absichern. Die Konfiguration geschieht über benutzerfreundliche Tools, die sich ebenfalls für weniger erfahrene Anwender eignen.

- Zertifizierte Komponenten: Die Entwicklungsbereiche von Phoenix Contact sind gemäß IEC 62443-4-1, die Produkte nach IEC 62443-4-2 zertifiziert. Das bedeutet, dass sie nachweislich die Anforderungen an eine sichere Entwicklung und sichere Komponenten erfüllen. Das ist ein wichtiger Baustein für die CE-Konformität unter der MVO und dem CRA. Die Zertifizierung schafft Vertrauen bei Kunden und Behörden gleichermaßen.

- Security-Services und -Schulungen: Neben der Technik bietet Phoenix Contact auch Security Assessments, Risikobewertungen und Schulungen an. So können Maschinenbauer ihre Entwicklungsprozesse anpassen und Security systematisch von der Risikoanalyse bis zur Dokumentation in ihren Produkten und Maschinen verankern. Die Erstellung von Security-Konzepten und die Begleitung bei Audits gehören ebenfalls zum Leistungsangebot.

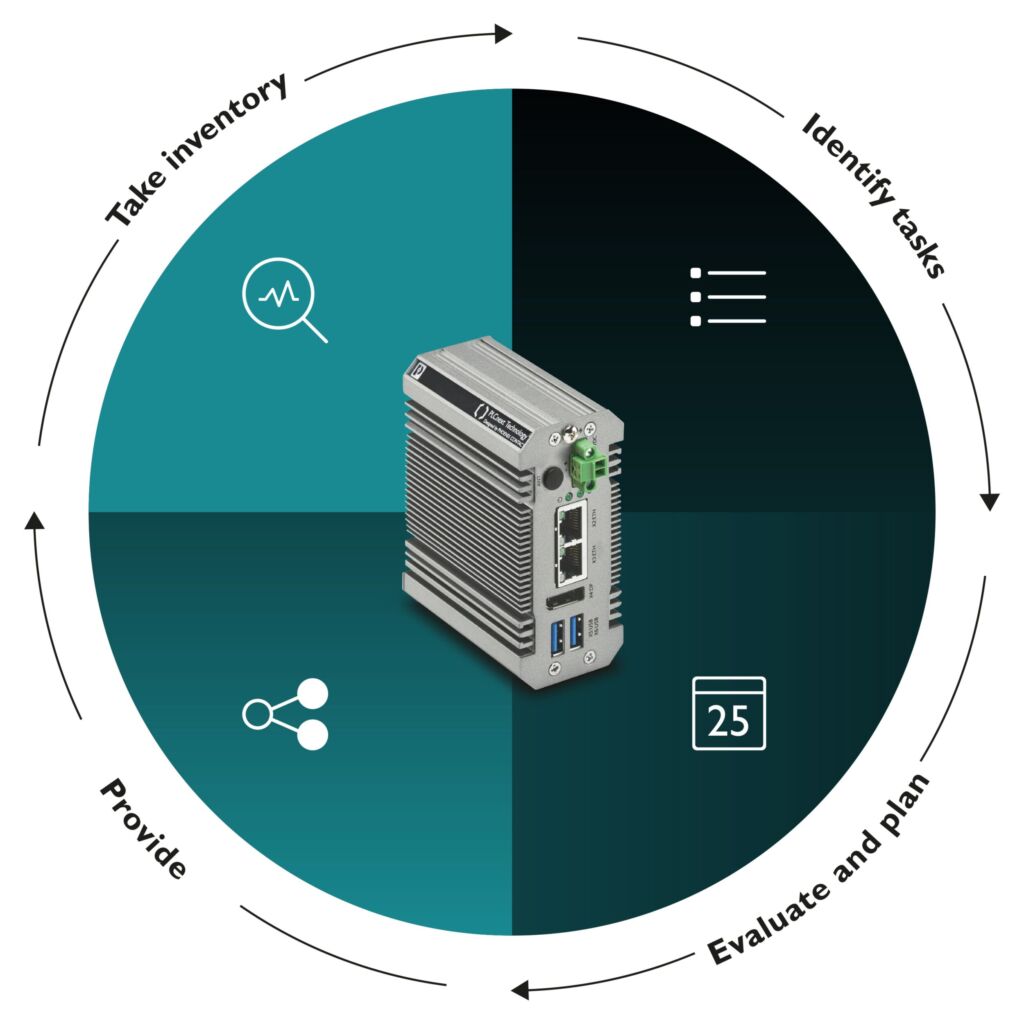

- Digitale Services und Update-Management: Mit Lösungen wie dem Device-und-Update-Management lassen sich Sicherheits-Updates zentral verwalten und ausrollen. Das erweist sich als ein entscheidender Punkt sowie als große Arbeitserleichterung im Hinblick auf die CRA-Anforderungen zur kontinuierlichen Produktpflege. Die Plattform ermöglicht es, den Update-Status aller Geräte im Feld zu überwachen und gezielt zu handeln.

Unterstützung für KMU

Mit der neuen EU-MVO und dem CRA wird Cyber-Sicherheit ab 2027 zur verbindlichen Anforderung für Maschinenhersteller. Maschinen müssen künftig gegen Manipulation und unbefugten Zugriff über den gesamten Lebenszyklus hinweg geschützt sein. Phoenix Contact steht hier mit zertifizierten Komponenten gemäß IEC62443 wie Security-Routern, einem zentralen Update-Management sowie umfassenden Beratungs- und Schulungsangeboten zur Seite. Besonders kleine und mittlere Unternehmen profitieren von praxisnaher Unterstützung bei der Umsetzung. Security-by-Design, rollenbasierte Zugriffskonzepte und verschlüsselte Kommunikation sind wesentliche Elemente. Wer frühzeitig handelt, sichert nicht nur die CE-Konformität, sondern positioniert sich als vertrauenswürdiger Anbieter sicherer und zukunftsfähiger Maschinenlösungen. So wird Cyber-Sicherheit nicht nur zu einem integralen Bestandteil moderner Maschinenkonzepte – sondern auch zum Qualitätsmerkmal und Wettbewerbsvorteil.