Es war eine Frage der Zeit, bis das aus der Bürowelt kommende mobile Arbeiten – aus dem Homeoffice oder der Ferne allgemein – auch auf die Welt der Operational Technology (OT) abstrahlen würde. Zumal sich beide Spähren ohnehin mehr und mehr verzahnen. Die Pandemie hat den Wunsch vieler Prozess- und Anlagenbetreiber nach Zugriffsmöglichkeiten von außen, über die Fernwartung hinaus, weiter verstärkt. Diese Marktanforderung bewogen die beiden Unternehmen Siemens und Zscaler Inc, einen durchgängigen Zero-Trust-Sicherheitsansatz für OT/IT zu erarbeiten.

OT ist nicht IT!

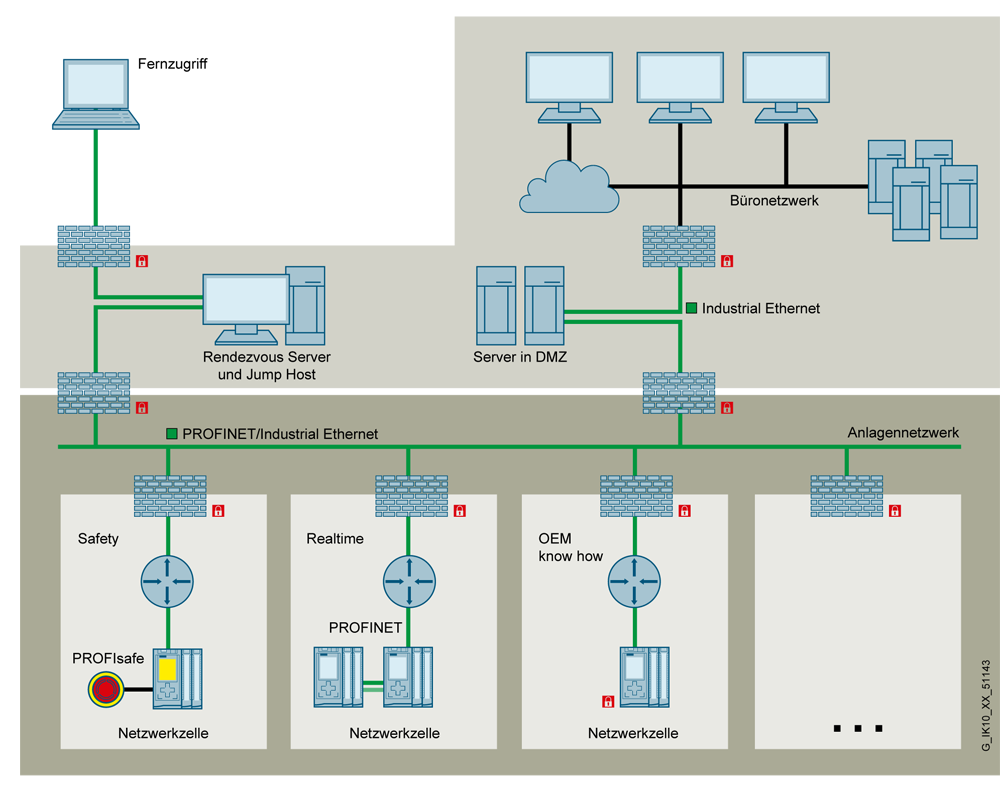

Heterogene, oft über Jahre gewachsene industrielle Kommunikationsnetzwerke stellen in mehrfacher Hinsicht andere Anforderungen als reine IT-Lösungen. Daten in der Produktion müssen vielfach deterministisch in Echtzeit kommuniziert werden. Zudem sind oft Safety-Funktionen, Verfügbarkeit und Knowhow-Schutz sicherzustellen. Hinzu kommt, dass ältere Komponenten mitunter gänzlich offen und unverschlüsselt kommunizieren. Um Cyberangriffe abwehren zu können, wurden auf die Industrie abgestimmte Schutzkonzepte entwickelt, wie das Defense-in-Depth-Konzept, die tiefengestaffelte Verteidigung nach IEC62443. Die Netzwerksicherheit fußt dabei auf einer individuellen Risikobewertung und segmentierten Netzwerken mit separat über eigene Firewalls geschützten Produktionszellen. Der Austausch mit dem Büronetzwerk oder Internet läuft in einem solchen perimeterbasierten Netzwerk über eine sogenannte demilitarisierte Zone (DMZ) oder spezielle Rendezvous Server und Jump Hosts. In Büronetzwerken mit ihren vielen meist neueren Devices und ständigen Veränderungen hat sich dagegen häufig ein Schutzkonzept etabliert, bei dem keinem Teilnehmer per se vertraut wird (never trust, always verify). Dieser Zero-Trust-Ansatz setzt voraus, dass alle Netzwerkteilnehmer – Benutzer wie Geräte – erst ihre Identität und Integrität nachweisen, bevor die Kommunikation mit der Zielressource aufgebaut wird. Weil viele Automatisierungskomponenten und Netzwerkinfrastrukturen damit überfordert wären, lässt sich dieses zentral verwaltete Konzept nicht ohne Anpassungen vollständig auf industrielle Netzwerke übertragen. Im Zuge einer Smart-Factory-Potenzialanalyse für ihren Kunden KSB identifizierte die Managementberatung NEONEX Opti mierungschancen bei der Beschaffung der Lieferantendokumentation sowie der Erstellung von Unterlagen zur Qualitätsprüfung entlang der Supply-Chain. ‣ weiterlesen

Signifikante Ressourceneinsparung bei Pumpenhersteller KSB

NEONEX, Fabasoft Approve & KSB: „Win-win-win-Situation“ durch starke Partnerschaft

Signifikante Ressourceneinsparung bei Pumpenhersteller KSB

Konvergente Lösungen

Um OT und IT dennoch zu integrieren, haben Siemens und Zscaler ihre Systemkompetenzen so gebündelt, dass ein Zero-Trust-Sicherheitsansatz für OT/IT-Umgebungen möglich wird. Als rubuste Hardware an oder in den Fertigungszellen dient die lokale Verarbeitungsplattform Scalance LPE (Local Processing Engine) von Siemens. Deren Kernaufgabe ist das Sammeln von Daten und deren Vorverarbeitung nahe am Prozess. Dazu wird das Gerät via Ethernet in ein Zellennetzwerk eingebunden. Das Edge-Device mit einem Betriebssystem auf Linux-Basis führt den App Connector des cloud-basierten Remote Access-Service Zscaler Private Access (ZPA) aus, der sich als Docker-Container installieren lässt. Über den App Connector können die Edge-Devices von Siemens in der Zero-Trust-Exchange-Cloud-Plattform aufgenommen und konfiguriert werden. Anschließend fungiert sie als Zero-Trust-Gateway für ihre Zelle, die in sich als vertrauenswürdig betrachtet wird. Die Plattform überwacht die für den Zugriff notwendigen Regelsätze und stellt die Schnittstellen für Identity Provider bereit. Sie lässt nur identifizierte und autorisierte Teilnehmer auf die für diese freigegebenen Ressourcen zugreifen. So können unternehmensweit administrierte Anwender aus der Ferne und abgesichert auf lokale Produktions- oder Entwicklungssysteme zugreifen. Spezifische Berechtigungskonzepte unterstützen die Anforderungen von Echtzeit- oder Safety-Anwendungen wie der Verfügbarkeit und des Knowhow-Schutzes. Dabei soll das zentrale Management in der Plattform ermöglichen, zusätzliche Verbindungen für das Zusammenspiel von OT und IT einzurichten und gleichzeitig die Firewall-Regelsätze restriktiver zu konfigurieren.

Anwender mit Zscaler- und Siemens-Infrastruktur gesucht

Nachdem Siemens das Konzept in den eigenen Netzwerken mit hunderttausend Zscaler-Teilnehmern getestet hat, will man nun weitere geeignete Anwendungen im Produktions- und Entwicklungsumfeld definieren und Lösungen dafür umzusetzen. Im Fokus stehen zunächst Unternehmen, die IT-seitig bereits auf die Zscaler-Plattform und in der Produktion auf Netzwerktechnik von Siemens setzen. Diese können den neuen Ansatz ohne großen Aufwand und grundlegende Veränderungen an der Netzwerkinfrastruktur implementieren.